CJです。

VMware から必要に応じてセキュリティパッチが公開されていること、知っていますか?

そうなんです、当たり前かもしれないですが VMwareさんはきちんと脆弱性が見つかった場合は素早くパッチを提供してくれています。

仮想化環境だからこそ、仮想マシンからハイパーバイザーのコードが実行できたりする脆弱性などについては何より素早く対応したいところです。

今回はその脆弱性情報をいち早くキャッチアップできるように情報入手方法を共有できればと思います。

1.VMware Security Advisories サイトへアクセス

上記の空欄に、脆弱性情報を受け取るメールアドレスを登録するだけです!

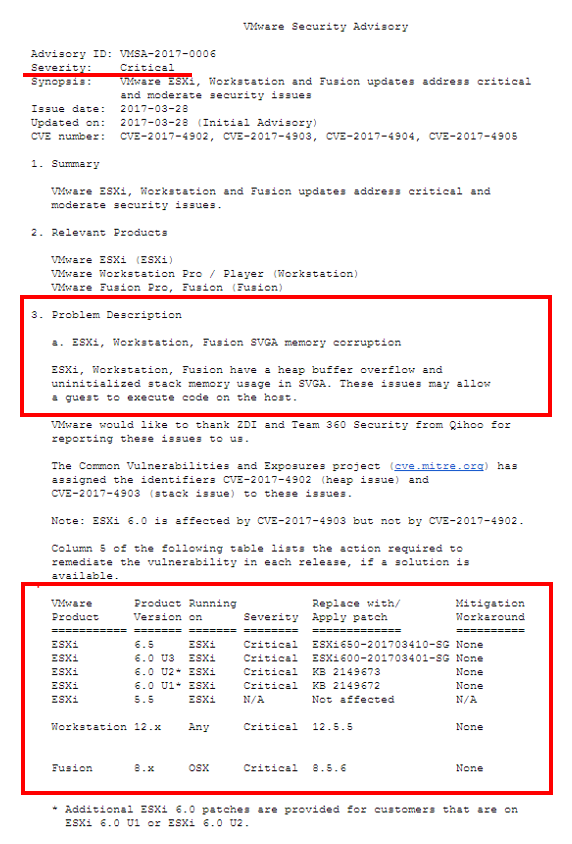

2.実際、届いたメールをみてみましょう。

今年に入ってすでに数回情報が出ていますが、以下は3月に出た ESXi 関連情報です。

Serverity (Critical 可否)、Problem Description (内容)、対象となる VMware 製品情報がわかりやすい形でレポートされています。

この情報をベースに脆弱性対応を行うかどうかご自身の環境に合わせて判断してください。

3.対応方法について

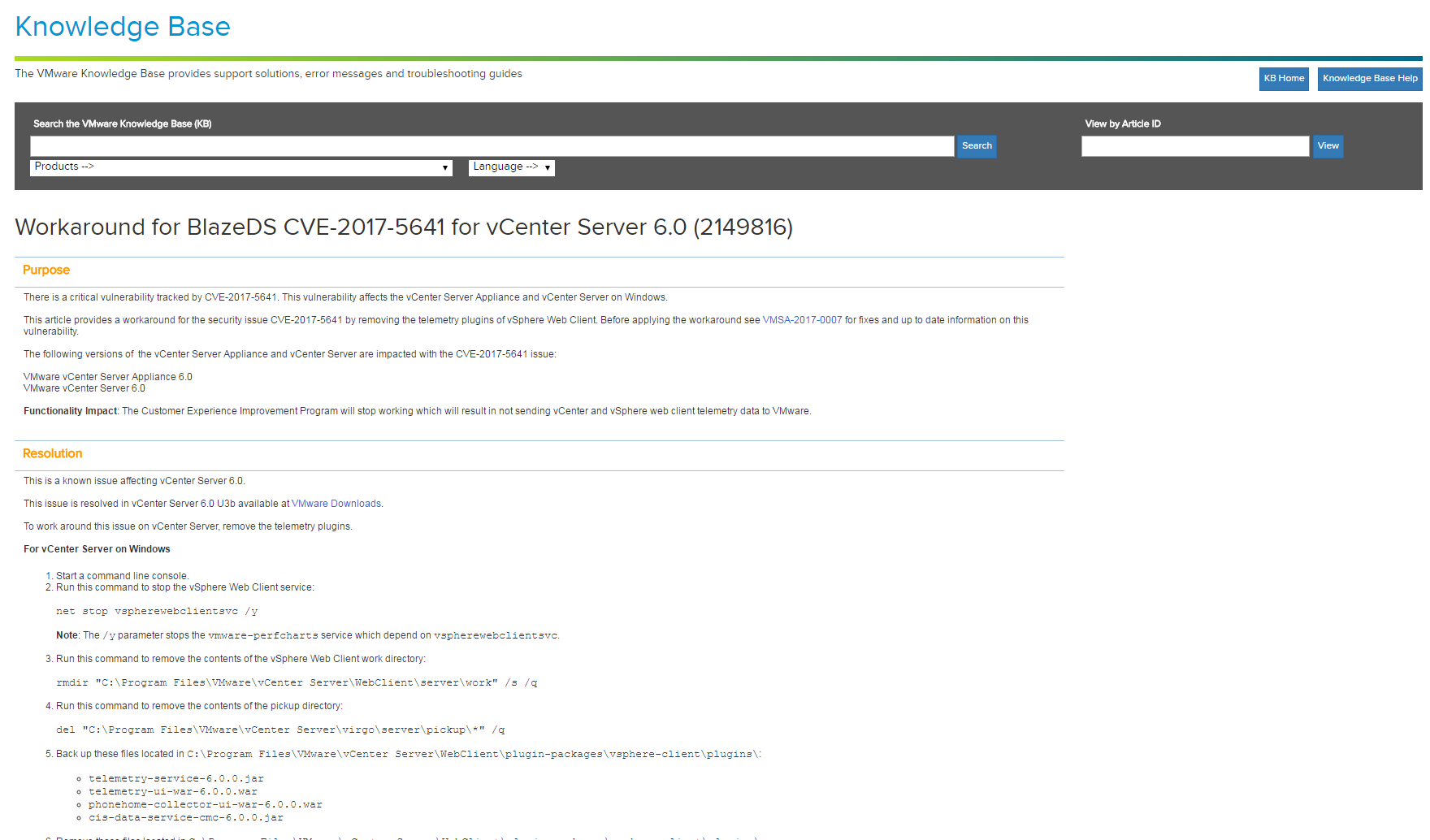

基本的な対応としては、VMware さんよりパッチが配布されますので、公開され次第、検証後適用すれば大丈夫です。公開までの間は Workaround が先に公開される場合もありますので、そちらの優先対応も検討いただくのも効果的です。

#パッチも最新バージョンのものから公開されていく傾向があるようです。

#Workaroundの場合は以下のように、VMware さんのKBにて情報が公開されます。(上記脆弱性内容とは異なりますが、参考として。)

以上、VMware さんが提供してくれているセキュリティ情報の入手方法についての共有でした。vSphere 環境をお使いの方で、まだ脆弱性対応運用をどうしていくか迷っている方などに少しお役に立てれば嬉しいです。

[参考情報]

http://www.vmware.com/security/advisories.html

https://kb.vmware.com/selfservice/microsites/search.do?language=en_US&cmd=displayKC&externalId=2149816